En el proceso penal argentino moderno, la verdad procesal depende de la trazabilidad técnica de la prueba.

He visto causas sólidas archivarse porque un audio decisivo fue reenviado tres veces por WhatsApp, perdiendo sus metadatos EXIF. La fiscalía no puede trabajar con "indicios frágiles". Necesita prueba auditable.

Hoy, una gran parte de las causas penales se sostienen o se caen por evidencia digital: mensajes, audios, transferencias, registros informáticos o videos. Sin embargo, muchas denuncias bien fundadas fracasan no por falta de delito, sino porque la prueba digital fue mal preservada desde el inicio.

En el proceso penal argentino, la alteración de metadatos, la ruptura de la cadena de custodia o la pérdida de trazabilidad técnica suelen derivar en la exclusión probatoria por falta de confiabilidad.

Esta guía establece el protocolo técnico mínimo para que la evidencia digital resista impugnación en cualquier instancia judicial.

1. Checklist de Emergencia: Primeras Horas Críticas

⚠️ ERRORES FATALES QUE DESTRUYEN LA PRUEBA

Si existe evidencia digital relevante, NO haga lo siguiente:

- ❌ Borrar, editar o "ordenar" archivos

- ❌ Reenviar mensajes, audios ni imágenes

- ❌ Hacer solo capturas de pantalla

- ❌ Usar el dispositivo normalmente

- ❌ Sincronizar con la nube automáticamente

✅ PROTOCOLO DE PRESERVACIÓN INMEDIATA

- Mantener el contenido en el dispositivo original

- Activar modo avión para evitar sincronizaciones automáticas

- Exportar información en lugar de hacer capturas

- No manipular la evidencia sin asesoramiento técnico

- Consultar antes de actuar

Muchos errores irreversibles ocurren por buena intención y en los primeros minutos. La regla de oro es simple: el archivo no se toca, se clona.

Protocolo semáforo: errores críticos vs. procedimientos correctos en preservación de evidencia digital.

2. Medidas de Seguridad Inmediata: Fase de Aislamiento

Cese de Interacción

No utilice el dispositivo que contiene la evidencia. Abrir archivos, reproducir videos o navegar modifica registros temporales (tiempos de acceso y logs internos).

Aislamiento de Red

En dispositivos móviles, active modo avión de inmediato. Esto evita:

- Borrado remoto por sincronización

- Sobrescritura en la nube

- Alteración automática de datos

Bloqueo de Escritura

En lo posible, no inserte memorias externas sin protección contra escritura. Copiar sin control puede alterar la evidencia original.

Denuncia Específica

Al denunciar, solicite expresamente:

- Preservación de registros digitales

- Conservación de logs del proveedor

- Bloqueo de eliminación automática por parte de servicios (WhatsApp, Gmail, etc.)

3. El Mito Procesal de la Captura de Pantalla

Muchos clientes llegan al estudio con carpetas de screenshots creyendo que tienen "la prueba".

Error crítico.

Una captura de pantalla es una representación visual, no el dato original. Carece de:

- Metadatos de origen

- Certificación de integridad

- Cadena de custodia verificable

Cualquier perito de la contraparte puede impugnarla en 5 minutos demostrando que es editable con software básico.

Regla Procesal

Para que un chat, publicación o mensaje tenga valor autónomo, debe acompañarse de su contenedor original (base de datos .sqlite, exportación .json) y, preferentemente, certificación escribanal o pericia preventiva.

Para que un chat, publicación o mensaje tenga valor probatorio, debe acompañarse de:

- Archivos exportados en formato nativo

- Bases de datos originales

- Formatos estructurados (.json, .html, .sqlite)

Idealmente, debe existir algún mecanismo de certificación técnica que respalde su procedencia.

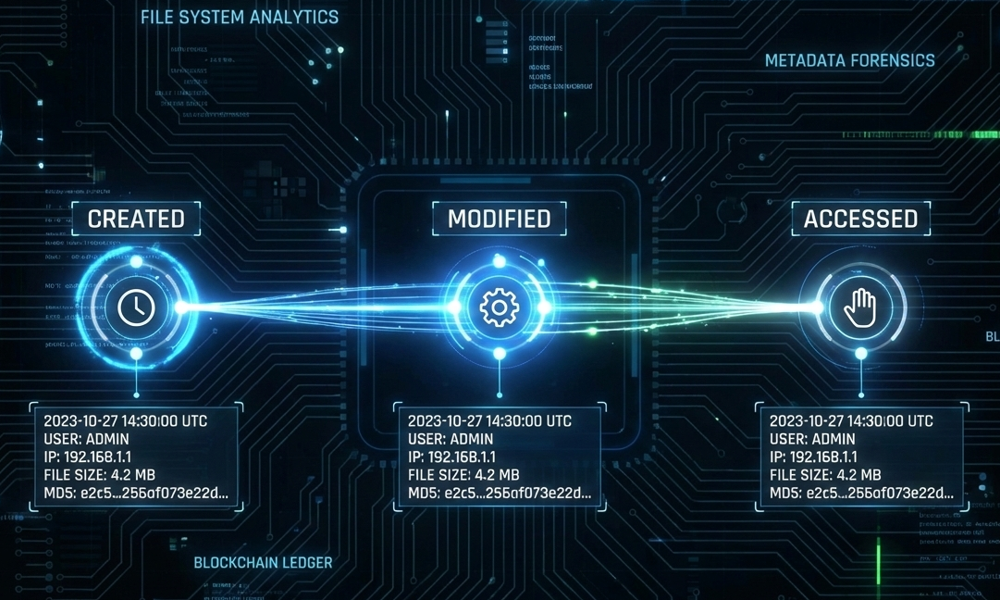

4. Metadatos y Tiempos MAC: El Error Técnico Más Común

Reenviar archivos destruye información clave.

Al reenviar una imagen o un audio:

- Se pierden metadatos EXIF (fecha real, dispositivo, ubicación GPS)

- Se alteran los tiempos MAC:

- Modified (modificado)

- Accessed (accedido)

- Created (creado)

Estos registros permiten reconstruir la historia del archivo. Cuando se pierden, la prueba queda debilitada.

Registro de tiempos MAC: cómo un archivo documenta su historia y por qué la manipulación rompe la cadena de custodia.

Regla Profesional

Los archivos deben copiarse sin modificar estructura ni nombres, preferentemente mediante copias bit a bit o imágenes forenses.

Nunca editar, renombrar o reorganizar antes de asegurar la muestra.

5. Integridad Matemática: El Hash SHA-256

El hash es una huella digital única del archivo. Funciona como un "ADN" informático.

Si un solo bit del archivo cambia, el hash cambia por completo.

Algoritmo Recomendado: SHA-256

Procedimiento simple (sin herramientas complejas):

Con 7-Zip:

Clic derecho sobre el archivo → CRC-SHA → SHA-256

Con PowerShell (Windows):

Get-FileHash "ruta_del_archivo" -Algorithm SHA256

Documentación Obligatoria

El valor obtenido debe constar en:

- Acta policial o fiscal

- Denuncia inicial

- Constancia de entrega de evidencia

Esto permite que, meses después, un perito oficial verifique que el archivo analizado es exactamente el mismo.

6. Mensajería Instantánea: WhatsApp y Telegram

No se limite a capturas de texto.

Exportación Correcta

- Use la función "Exportar chat"

- Incluya archivos multimedia

- Evite limpiar o editar el contenido exportado

Formatos Recomendados

- Priorice JSON o XML

- El formato TXT pierde información relevante

Identificación Técnica

Registre:

- ID de usuario (número de teléfono)

- Nombre de perfil exacto

- En grupos, documente la lista de integrantes visibles al momento de la exportación

7. Estafas y Delitos Económicos: Qué Guardar Realmente

El comprobante visual no es suficiente.

Transferencias Bancarias

Conserve:

- PDF original de la transferencia (no captura)

- ID de operación completo

- Fecha y hora exacta

- CBU/CVU o alias de destino

Correos Electrónicos

Guarde el archivo original (.eml o .msg). Los encabezados contienen:

- Direcciones IP de origen

- Servidores intermedios

- Rutas técnicas de transmisión

Estos datos permiten pedidos urgentes a entidades financieras y bloqueo temprano de fondos.

8. Sistemas de Videovigilancia: El Tiempo Es Crítico

Muchos sistemas sobrescriben grabaciones en pocos días (72 horas a 7 días según configuración).

Extracción Correcta

- Solicite exportación en formato nativo

- Con reproductor incluido

- Evite grabar la pantalla con un celular

Formatos originales (como .dav o .h265) preservan calidad para pericias de:

- Reconocimiento facial

- Lectura de patentes vehiculares

- Análisis de movimientos y secuencia temporal

Sincronización Horaria

Documente posibles desfasajes del reloj del sistema. La línea de tiempo debe quedar clara desde el inicio.

9. Cadena de Custodia Digital: Trazabilidad y Control

La cadena de custodia garantiza que la prueba presentada es la misma que se recolectó.

Registro Mínimo Obligatorio

Debe constar:

- Quién accedió al archivo

- Cuándo se accedió

- Con qué programa o herramienta

- Desde qué equipo (identificación del dispositivo)

Entrega a la Fiscalía

La evidencia debe entregarse en:

- Soporte cerrado (sellado)

- Firmado por el denunciante y receptor

- Con hash documentado en el acta

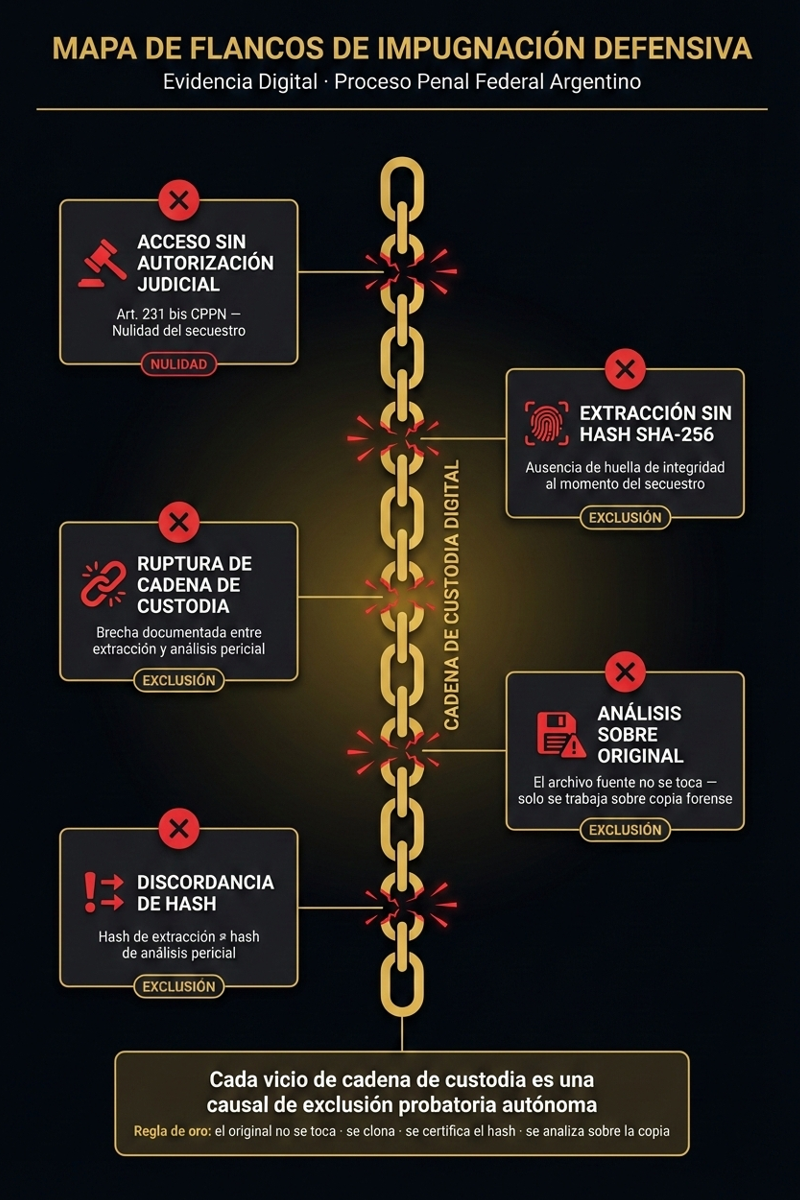

Flancos de Impugnación

La entrega informal de archivos sueltos (por mail, USB sin sellar, WeTransfer) es uno de los flancos más frecuentes de impugnación defensiva.

Casos Reales de Nulidad Probatoria

Caso 1: Estafa por Transferencia Bancaria

Contexto: Víctima de phishing perdió $2.500.000 y presentó capturas de pantalla del homebanking.

Defensa técnica: Impugnó las capturas por falta de hash SHA-256 y ausencia de headers del correo de phishing original.

Resultado: Fiscal no pudo probar el recorrido técnico del engaño. Archivo por falta de elementos probatorios confiables.

Error evitable: No se preservó el correo original en formato .eml con encabezados completos que permitieran rastrear la IP de origen.

Caso 2: Amenazas por WhatsApp

Contexto: Serie de mensajes intimidatorios con amenaza de muerte documentada.

Error del denunciante: Borró el chat después de hacer capturas, luego reinstal WhatsApp en un dispositivo nuevo.

Resultado: Imposible certificar autoría técnica del número. La defensa alegó suplantación de identidad mediante clonación de SIM.

Solución correcta: Exportación completa del chat ANTES de cualquier manipulación + solicitud urgente de preservación de registros a WhatsApp Inc. mediante pedido fiscal formal.

Caso 3: Video de CCTV Sobrescrito

Contexto: Robo en comercio con cámaras de seguridad funcionando.

Error crítico: El denunciante no solicitó preservación inmediata del video. Cuando la fiscalía lo requirió (7 días después), el sistema ya había sobrescrito la grabación.

Resultado: Pérdida total de evidencia visual que hubiera identificado a los autores.

Protocolo correcto: En el acta inicial, solicitar expresamente "preservación urgente de grabaciones de CCTV" con identificación precisa de fecha, hora y ubicación de cámaras.

Conclusión: La Prueba Digital No Admite Improvisaciones

La prueba digital es el ADN del siglo XXI.

Su valor no depende de lo que el archivo dice, sino de la capacidad técnica de demostrar que nadie lo alteró desde su generación.

Cuando se rompe la trazabilidad, repararla es difícil. Y muchas veces, imposible.

Por eso, ante cualquier duda, consultar antes de manipular la evidencia suele evitar daños irreversibles.

La Nulidad Probatoria Se Detecta Meses Después del Error Inicial

Para entonces, repararlo es imposible.

Si su caso depende de evidencia digital crítica (transferencias, chats, correos, videos) la auditoría técnica preventiva puede ser la diferencia entre una condena y un archivo.

Consulta estratégica: Revisamos la evidencia antes de presentarla en fiscalía.

Auditar Evidencia Digital📚 Lectura Complementaria

Si ya aseguró la prueba con este protocolo, el siguiente paso es presentar la denuncia de forma estratégica para evitar el archivo de la causa.

👉 Cómo denunciar un delito en Argentina sin arruinar la causa