La impugnación de la prueba informática es el primer recurso de la defensa en causas con evidencia digital. No porque el delito no haya existido, sino porque los estándares de fijación y cadena de custodia suelen estar ausentes desde el primer acto de la instrucción.

En el proceso penal argentino moderno, la verdad procesal depende de la trazabilidad técnica de la prueba. Un registro de mensajería instantánea sin hash SHA-256, una pericia sobre metadatos EXIF alterados por reenvío, o un dispositivo secuestrado sin aislamiento electromagnético son flancos que la defensa técnica explota con precisión quirúrgica.

Este protocolo establece los estándares mínimos de integridad, fijación y cadena de custodia para que la evidencia digital ingrese al proceso con valor probatorio sólido y resista el control adversarial en instrucción, cámara y casación.

1. Marco Normativo: Art. 231 bis CPPN y Ley 26.388

La evidencia digital en el proceso penal federal se rige primariamente por el Art. 231 bis CPPN, que regula la obtención de registros informáticos y establece los requisitos de admisibilidad. Su incumplimiento habilita la nulidad del secuestro y la exclusión probatoria de todo lo actuado en consecuencia.

La Ley 26.388 (Delitos Informáticos) amplió el catálogo típico pero no modificó los estándares de admisibilidad probatoria: la prueba digital sigue rigiéndose por los principios generales del proceso penal con las especificidades técnicas del soporte.

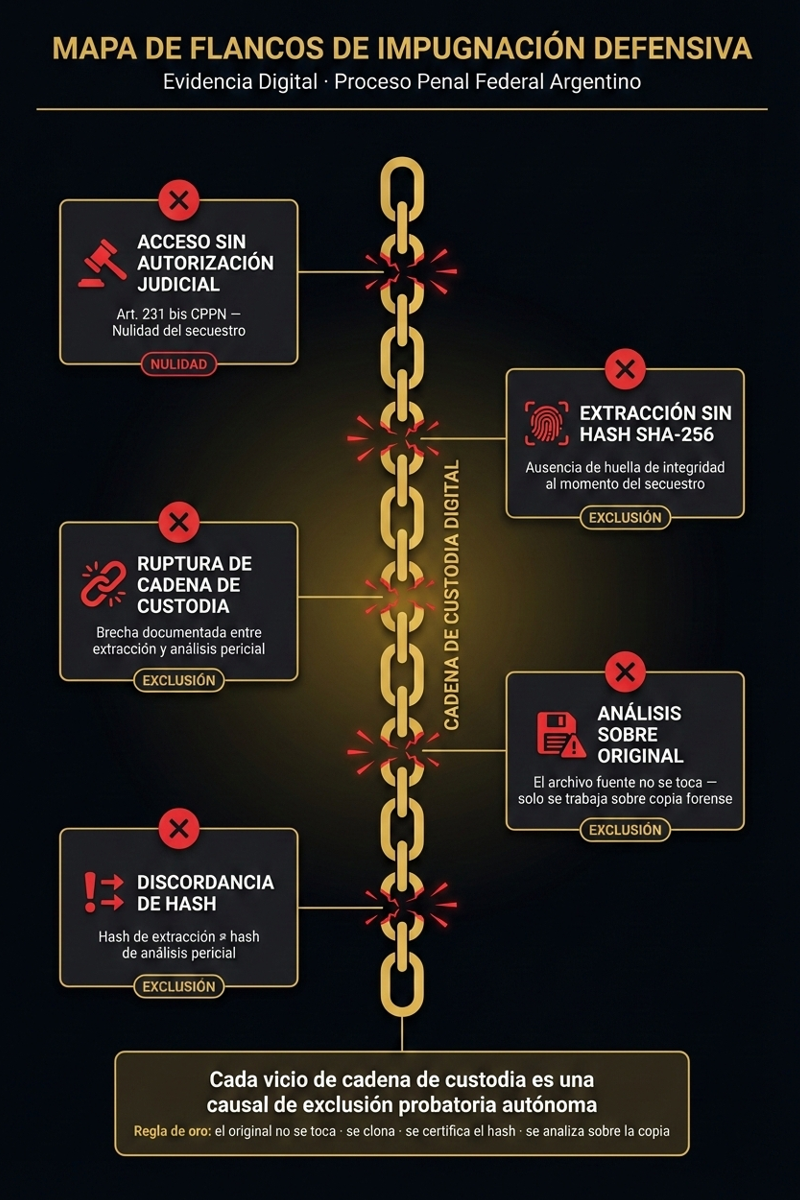

Causales de Exclusión Probatoria - Mapa de Flancos

Estos vicios habilitan planteo de nulidad o exclusión en cualquier instancia:

- ❌ Acceso al dispositivo fuente sin autorización judicial previa (art. 231 bis CPPN).

- ❌ Extracción sin generación de hash SHA-256 al momento del secuestro.

- ❌ Ruptura documentada de cadena de custodia entre extracción y análisis.

- ❌ Análisis sobre original en lugar de copia forense certificada.

- ❌ Discordancia entre hash de extracción y hash de análisis pericial.

Estándares de Admisibilidad - Condiciones Necesarias

- Autorización judicial documentada para acceso a dispositivos y sistemas.

- Clonado forense certificado con software de uso forense reconocido (FTK, EnCase, dd).

- Hash SHA-256 generado en extracción y verificado en análisis.

- Aislamiento electromagnético del dispositivo fuente (bolsa de Faraday o desconexión de red) durante y después del secuestro.

- Cadena de custodia documentada desde extracción hasta presentación en juicio.

La regla de oro que define la admisibilidad: el archivo original no se toca, se clona, se certifica el hash, y se analiza sobre la copia. Todo lo que se desvíe de este estándar es un flanco de impugnación.

Mapa de flancos de impugnación defensiva sobre evidencia digital. Cada vicio de cadena de custodia es una causal de exclusión probatoria autónoma.

2. Aislamiento del Dispositivo Fuente: Fase Crítica de Instrucción

Protocolo de Inmovilización Inmediata

El acceso al dispositivo sin aislamiento previo contamina la evidencia. Abrir archivos, reproducir multimedia o navegar por el sistema operativo modifica registros temporales (tiempos de acceso MAC), altera el sistema de archivos y puede sobrescribir datos eliminados no consolidados, destruyendo evidencia recuperable.

Aislamiento Electromagnético

Los dispositivos móviles deben aislarse de redes de inmediato mediante bolsa de Faraday o, en su defecto, desactivación manual de todas las interfaces de red (WiFi, Bluetooth, datos móviles). El aislamiento previene:

- Borrado remoto de datos mediante servicios MDM o Find My Device.

- Sobrescritura automática en repositorios cloud sincronizados.

- Recepción de comandos remotos que alteren el estado del sistema.

- Notificaciones push que modifiquen registros de la aplicación.

Bloqueo de Escritura

En el acceso a soportes externos (memorias USB, discos duros), es obligatorio el uso de bloqueadores de escritura por hardware. La conexión directa sin bloqueo actualiza automáticamente marcas temporales del sistema de archivos y puede comprometer el principio de mismidad antes de que comience el análisis forense.

Instrucción de Petitorio en Acta

En el primer acto de instrucción, el petitorio debe incluir expresamente:

- Preservación de registros digitales en los sistemas del imputado y proveedores de servicios.

- Bloqueo cautelar de eliminación automática de logs en plataformas (retención de metadatos).

- Conservación de registros de call detail records (CDR) ante el proveedor de telefonía.

- Suspensión de políticas de retención de datos en servicios cloud con actividad vinculada a la causa.

3. Insuficiencia Procesal de la Captura de Pantalla

La captura de pantalla es una representación visual editable, no el dato original. Su valor probatorio autónomo es mínimo y fácilmente atacable.

Cualquier perito técnico puede demostrar en menos de cinco minutos que una captura de pantalla es susceptible de modificación con software básico de edición de imágenes, sin dejar rastro técnico verificable. Ese es el argumento que usa la defensa para impugnarla.

La captura de pantalla carece de los tres elementos que definen la admisibilidad de evidencia digital:

- Metadatos de origen: no contiene los datos EXIF del mensaje original ni los identificadores de sesión de la aplicación.

- Certificación de integridad: no existe mecanismo técnico de verificación de que la imagen no fue modificada después de tomada.

- Cadena de custodia verificable: la captura no puede acreditar que el contenido mostrado corresponde al estado original del dispositivo en ese momento.

Estándar de Fijación Admisible bajo el CPPN

Para que un registro de mensajería instantánea tenga valor probatorio autónomo, debe acompañarse de su contenedor original (base de datos .sqlite en WhatsApp, exportación estructurada en formato .json) y, preferentemente, acta de constatación notarial con fijación de testigos o pericia informática preventiva con hash SHA-256 documentado al momento de la extracción.

Los formatos de extracción con valor probatorio son:

- Base de datos nativa de la aplicación (.sqlite, .db) - máximo valor probatorio.

- Exportación estructurada en formato .json o .xml con metadatos completos.

- Backup cifrado de la aplicación con clave de acceso documentada.

- Extracción forense mediante software certificado (FTK, Cellebrite, UFED) con hash SHA-256.

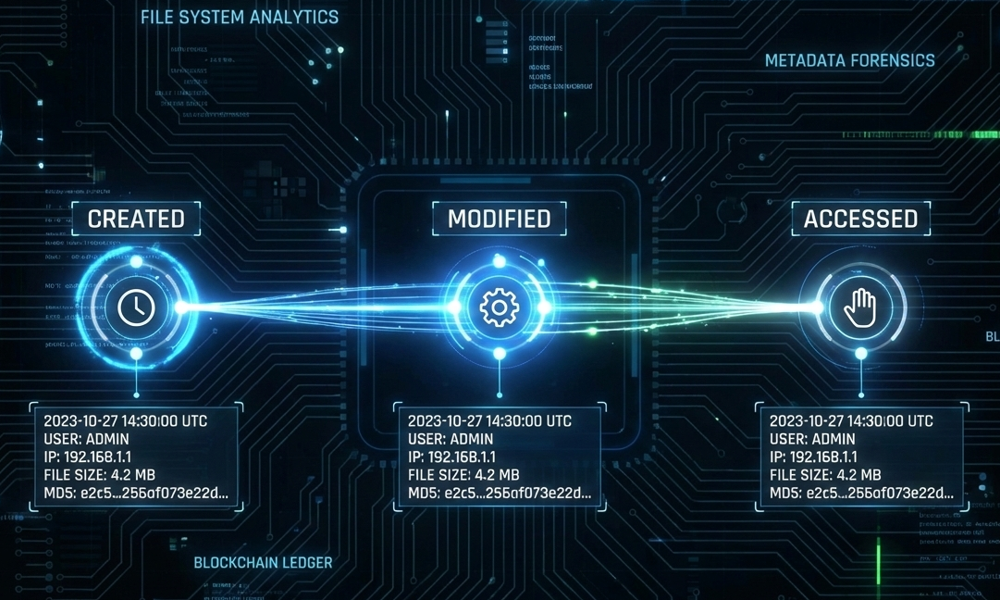

4. Metadatos EXIF y Tiempos MAC: El Flanco Técnico Más Frecuente

El reenvío de archivos destruye los metadatos que acreditan autoría y temporalidad.

Al reenviar una imagen o un audio por cualquier plataforma de mensajería instantánea:

- Se eliminan o sobreescriben los metadatos EXIF (timestamp real, identificador del dispositivo de origen, coordenadas GPS si estaban habilitadas)

- Se alteran los tiempos MAC del archivo en el sistema receptor:

- Modified: fecha de última modificación del contenido.

- Accessed: fecha de último acceso.

- Created: fecha de creación en el sistema receptor, no de generación original.

La pérdida de estos registros impide reconstruir la línea de tiempo del archivo con certeza técnica. Cuando el perito de la defensa señala que los metadatos son inconsistentes con la fecha alegada, el peso probatorio del archivo colapsa ante el tribunal.

Diagrama de tiempos MAC (Modified, Accessed, Created) y su rol en la acreditación de temporalidad e integridad de la evidencia digital.

Estándar de Extracción sin Contaminación de Metadatos

La extracción de archivos debe realizarse mediante copia forense bit a bit utilizando bloqueadores de escritura por hardware. Nunca mediante copia directa con explorador de archivos del sistema operativo. El sistema operativo actualiza automáticamente tiempos MAC al acceder o copiar archivos sin protección contra escritura.

5. Hash SHA-256 y Principio de Mismidad

El hash SHA-256 es la huella criptográfica del archivo: un valor alfanumérico de 64 caracteres que identifica de forma unívoca el contenido de ese archivo en ese estado exacto. Cualquier modificación posterior, por mínima que sea, genera un hash radicalmente distinto.

El principio de mismidad es que la evidencia analizada en juicio es idéntica a la recolectada en el origen, se acredita exclusivamente mediante la correspondencia entre el hash generado al momento de la extracción y el hash verificado antes del análisis pericial. La discordancia entre ambos valores es causal de exclusión probatoria por ruptura de la cadena de custodia.

Generación y Documentación del Hash en Acta

# Windows PowerShell

Get-FileHash "C:\ruta\imagen-forense.dd" -Algorithm SHA256

# Linux / macOS

sha256sum imagen-forense.dd

# Valor a documentar en acta (ejemplo):

# 3a7bd3e2360a3d29eea436fcfb7e44c735d117c42d1c1835420b6b9942dd4f1b

Elementos Obligatorios del Acta de Extracción

El acta de extracción y cadena de custodia debe documentar:

- Valor SHA-256 completo del archivo o imagen forense en el momento de la extracción.

- Algoritmo empleado (SHA-256 como mínimo; MD5 solo como complementario).

- Herramienta de software utilizada para la generación del hash.

- Identificación del perito o funcionario que realizó la extracción.

- Fecha y hora exacta de la extracción.

- Número de serie del soporte de almacenamiento que recibió la copia forense.

El valor documentado en el acta de extracción debe verificarse nuevamente en el momento del análisis pericial. La correspondencia de ambos valores es la única acreditación técnica del principio de mismidad.

6. Registros de Mensajería Instantánea: Estándares de Extracción

La exportación nativa de la aplicación no es suficiente como único método de fijación. Debe complementarse con extracción forense certificada para causas donde la autenticidad de los registros sea previsiblemente controvertida.

Jerarquía de Métodos de Extracción

- Extracción forense completa (UFED, Cellebrite, FTK Imager): acceso a base de datos .sqlite nativa, recuperación de mensajes eliminados, metadatos completos, máximo valor probatorio.

- Exportación nativa de la aplicación con archivos multimedia: admisible, pero sin acceso a mensajes eliminados ni verificación de integridad estructural de la base de datos.

- Acta de constatación notarial con testigos: fijación del estado visual de la pantalla, útil como elemento complementario pero no autónomo.

- Captura de pantalla sola: indicio de mínimo valor, susceptible de impugnación inmediata.

Identificación Técnica del Remitente

La atribución de un registro de mensajería instantánea a un imputado específico requiere acreditar:

- Número de teléfono asociado a la cuenta en el momento de los mensajes (MSISDN).

- Identificador único de usuario en la plataforma (UID o JID según el protocolo).

- En grupos, lista completa de participantes con sus identificadores al momento de la extracción.

- Vinculación del número con el titular mediante información del proveedor (ENACOM o cooperativas).

Solicitud Urgente de Preservación a la Plataforma

WhatsApp, Telegram y Meta retienen metadatos de cuenta por períodos variables (entre 90 días y 1 año según jurisdicción y política interna). El pedido de preservación de registros, distinct del pedido de entrega, debe formalizarse mediante exhorto o rogatorio en las primeras 48 horas de la instrucción. Una vez vencido el período de retención, los registros son irrecuperables.

7. Delitos Económicos Digitales: Fijación de Registros Financieros

En delitos patrimoniales con componente digital, la trazabilidad financiera es tan importante como la documental.

Transferencias Bancarias y Registros CBU/CVU

La prueba admisible no es la representación visual de la operación, sino el registro técnico de la misma:

- PDF original de la transferencia con hash SHA-256, no captura de pantalla del comprobante.

- ID de transacción completo (COELSA o RODA según sistema de liquidación).

- CBU/CVU de origen y destino con titular identificado.

- Solicitud urgente al BCRA o a la entidad financiera de preservación del log de operación.

Correos Electrónicos: Headers como Evidencia de Autoría

El cuerpo del correo electrónico es el contenido menos relevante procesalmente. Los headers SMTP del archivo .eml o .msg son la evidencia de autoría:

- IP de origen del servidor remitente (campo Received-from).

- Servidores intermedios con timestamps de cada salto.

- Identificadores únicos de mensaje (Message-ID).

- Firma DKIM, si está presente, acredita que el dominio remitente no fue falsificado.

Estos registros técnicos permiten solicitar información al proveedor de internet del remitente para identificar al titular de la IP en el timestamp de envío, y habilitan el bloqueo cautelar temprano de activos si el circuito financiero está documentado.

8. Sistemas de Videovigilancia: Ventana Temporal de Extracción

Los sistemas DVR y NVR sobrescriben grabaciones en ciclos que varían entre 72 horas y 30 días según capacidad de almacenamiento y configuración. La extracción tardía, incluso por un solo día, puede significar la pérdida total del registro.

Protocolo de Extracción con Valor Probatorio

- Exportación en formato nativo del DVR (no transcodificado): los formatos propietarios como .dav, .h264, .h265 preservan los metadatos de timestamp del sistema de grabación.

- Inclusión del software reproductor propietario en el soporte entregado, sin él, el archivo puede ser técnicamente irreproducible en juicio.

- Nunca grabar la pantalla del monitor con un dispositivo externo: la grabación secundaria pierde resolución y metadatos temporales, y es impugnable como evidencia de segunda generación.

- Hash SHA-256 del archivo exportado documentado en el acta de secuestro.

Sincronización Horaria del Sistema

Los sistemas de videovigilancia frecuentemente tienen el reloj interno desincronizado respecto al tiempo real. Documentar en el acta la diferencia horaria del sistema en el momento de la extracción es fundamental para la construcción de la línea de tiempo procesal. Sin este dato, la defensa puede cuestionar la correspondencia entre el timestamp del video y el horario del hecho.

Períodos de Retención - Criterios de Urgencia

Si el hecho involucra videovigilancia de propiedad privada (comercios, edificios, estacionamientos), la solicitud de preservación debe tramitarse como medida urgente en las primeras 24 horas. Los propietarios no tienen obligación de retener las grabaciones más allá de su ciclo ordinario de sobrescritura salvo intimación formal.

9. Cadena de Custodia Digital: Trazabilidad desde Extracción hasta Juicio

La cadena de custodia no es un requisito burocrático: es el mecanismo procesal que garantiza que la evidencia presentada en debate es la misma que fue recolectada en la instrucción, sin alteraciones, sustituciones ni contaminaciones intermedias.

Registro Técnico Obligatorio - Elementos Mínimos

Cada acto sobre la evidencia digital debe documentar:

- Identidad de quien accedió al soporte o archivo (funcionario, perito, letrado).

- Fecha, hora y lugar del acceso.

- Herramienta de software empleada (nombre y versión).

- Identificación técnica del equipo (número de serie).

- Propósito del acceso (extracción, análisis, verificación).

- Hash SHA-256 antes y después de la intervención.

Entrega a la Fiscalía: Estándar de Admisibilidad

La evidencia digital debe entregarse únicamente en:

- Soporte físico sellado con identificación del contenido en la etiqueta exterior.

- Acta de entrega firmada por el letrado entregante y el funcionario receptor.

- Hash SHA-256 del contenido documentado en el cuerpo del acta.

- Inventario detallado de archivos con sus hashes individuales.

Flancos de Impugnación Defensiva - Los Más Frecuentes

La entrega informal de evidencia digital, por correo electrónico, USB sin sellar, plataformas de transferencia web (WeTransfer, Google Drive) sin hash documentado, es el flanco de impugnación defensiva más frecuente y más efectivo. Una vez cuestionada la integridad de la cadena de custodia, la carga de demostrar que el archivo no fue alterado recae sobre quien ofrece la prueba.

Análisis de Casos: Exclusión Probatoria por Vicio de Fijación.

Caso 1: Estafa Informática - Exclusión por Ausencia de Headers SMTP

Contexto procesal: Imputación por phishing con transferencia no autorizada de $2.500.000. La acusación ofreció capturas de pantalla del homebanking de la víctima y capturas del correo de phishing.

Planteo defensivo: El perito de parte impugnó las capturas por ausencia de hash SHA-256 y, críticamente, por no haberse preservado el archivo .eml original del correo de phishing, que contenía los headers SMTP con la IP de origen y la cadena de servidores intermedios.

Resultado procesal: Sin los headers del correo no pudo acreditarse técnicamente el recorrido del engaño. La fiscalía carecía de elementos para vincular la IP de origen con el imputado. Causa archivada por insuficiencia de prueba admisible.

Vicio evitable: La preservación del archivo .eml completo con sus headers, en lugar de capturas del lector de correo, hubiera permitido identificar la IP de origen y solicitar al proveedor de internet los datos del titular en el timestamp de envío.

Caso 2: Amenazas por Mensajería Instantánea - Ruptura de Cadena de Custodia

Contexto procesal: Denunciante presentó serie de mensajes con amenazas de muerte. Evidencia: capturas de pantalla tomadas después de que el denunciante borró el chat original y reinstalara la aplicación en un dispositivo nuevo.

Planteo defensivo: Imposibilidad de certificar autoría técnica del número de origen. La defensa argumentó suplantación de identidad mediante clonación de SIM (SIM swapping), hipótesis alternativa que no pudo descartarse técnicamente porque la base de datos .sqlite nativa del chat había sido destruida.

Resultado procesal: Sin la base de datos original no fue posible acreditar mediante pericia que los mensajes efectivamente provenían del número del imputado y no de un dispositivo diferente que operaba ese número.

Estándar correcto: Extracción forense del dispositivo receptor sin manipulación previa, con preservación de la base de datos .sqlite + solicitud urgente de preservación de metadatos a WhatsApp Inc. mediante petición fiscal formal dentro de las 72 horas del hecho.

Caso 3: Robo con Violencia - Evidencia CCTV Sobrescrita por Tardanza Instructoria

Contexto procesal: Robo en comercio con sistema de videovigilancia activo. El propietario informó verbalmente a la fiscalía sobre la existencia del video pero no hubo diligencia de extracción hasta el octavo día posterior al hecho.

Resultado procesal: El sistema DVR del comercio tenía configurado un ciclo de sobrescritura de 7 días. La grabación había sido sobreescrita 24 horas antes de que la fiscalía procediera a la extracción. Pérdida total de la evidencia visual.

Protocolo correcto: En el primer acto de la instrucción, el petitorio debe incluir una medida urgente de preservación de grabaciones CCTV, identificando con precisión: fecha y hora del hecho, arco temporal a preservar, ubicación exacta de las cámaras, e intimación formal al propietario bajo apercibimiento. El fiscal debe proceder a la extracción o delegar en personal técnico dentro de las 48 horas de la denuncia.

El Perito Informático de Parte: Intervención Estratégica en la Instrucción

La incorporación tardía del consultor técnico de parte es el error estratégico más costoso en causas con evidencia digital. Una vez que la pericia oficial concluye sobre material mal preservado, el margen de impugnación se estrecha significativamente.

La intervención simultánea a la extracción pericial oficial permite:

- Controlar el procedimiento de clonado forense y verificar la generación del hash en tiempo real.

- Formular puntos de pericia técnicamente precisos que cierren el margen de respuestas ambiguas.

- Detectar vicios de cadena de custodia en el momento en que aún son impugnables.

- Solicitar peritaciones complementarias sobre aspectos que el perito oficial no analizó.

Un pliego de preguntas genérico permite que el perito oficial responda con imprecisiones técnicas que la defensa explotará. La formulación de puntos de pericia específicos, número de versión de la aplicación al momento de la extracción, método de clonado utilizado, verificación de hash antes y después del análisis, es el control adversarial preventivo de la pericia.

Conclusión: La Admisibilidad se Construye en la Instrucción, no en el Debate

La exclusión probatoria de evidencia digital no se produce en el debate oral. Se produce en la instrucción, cuando se comete el vicio que habilita el planteo defensivo.

El valor probatorio de la evidencia digital no depende de lo que el archivo contiene, sino de la trazabilidad técnica que demuestra que nadie lo alteró desde su generación. Cuando esa trazabilidad está rota, reconstruirla es difícil. Cuando la ruptura ocurrió en las primeras horas de la instrucción, es casi siempre imposible.

El protocolo de fijación, cadena de custodia y control adversarial sobre la pericia informática no es una garantía de condena: es la condición mínima para que la evidencia que existe llegue al juicio con valor probatorio intacto.